Text=近藤 夏海、伊藤 哲也 (日本アイ・ビー・エム システムズ・エンジニアリング)

効果的なセキュリティ対策を実現するには、システムの企画から運用までを一貫して管理する運用(セキュリティ・バイ・デザイン)の考え方が重要である。

こうした背景を踏まえてデジタル庁のガイドラインでは、システムの上流構成からセキュリティリスク分析を実施する必要性が示されている。

現代のサイバーセキュリティにおいて、組織が直面する脅威は多様化かつ高度化しており、従来の防御策には限界がある。効果的な防御体制を構築するには、組織が直面する具体的なリスクを特定し、それに基づいた対策を講じるリスク評価が不可欠である。

そのリスク分析を適切に実施するためには、攻撃者の視点を理解することが重要であり、そのための代表的なフレームワークが「MITRE ATT&CK」(マイターアタック)である。MITRE ATT&CKTとは、米国の非営利組織であるMITRE社が管理する、実在するサイバー攻撃の戦術と技術を網羅的に分類したナレッジベースである。

本稿ではMITRE ATT&CKの概要と利用方法、および日本アイ・ビー・エム システムズ・エンジニアリング(以下、ISE)におけるMITRE ATT&CKの活用事例について解説する。

リスク分析手法

セキュリティリスク分析には、その目的や対象に応じて複数のアプローチ手法が存在する。デジタル庁が発行する『政府情報システムにおけるセキュリティ・バイ・デザインガイドライン』(デジタル庁、2022年6月発行)では、効率と網羅性を両立できるという観点から「組み合わせアプローチ」が推奨されている。

ここでは主要な4つのアプローチと、本稿の主題に関連する詳細リスク分析の手法について述べる。

リスク分析の基本アプローチ

リスク分析の手法は、以下の4種類に分けられる。

① ベースラインアプローチ

既存の標準や基準をもとに、想定する典型的なシステムに対して、あらかじめ一定の確保すべきセキュリティレベルを設定し、それを達成するためのセキュリティ対策要件を定め、分析対象となるシステムの対策の適合性等をチェックする手法。セキュリティの基礎を固める段階や、中小企業が初めて対策を導入する際に適している。

② 非形式的アプローチ

セキュリティ担当者や組織の経験・知識・直観に基づいて、リスク分析を行う手法。迅速かつ低コストで実施できるが属人化しやすく、脅威を見落としたり、新しい脅威に対応しにくくなったりする可能性がある。

③ 詳細リスク分析

分析対象のシステムの情報資産に対して、「資産価値」「脅威」「脆弱性」を詳細に調査し、定量・定性的にリスク値を算出する手法。具体的な脅威やその対策が明確になり、適正なセキュリティ対策を実施できるが、作業負荷が高く専門的な知識が必要となる。

④ 組み合わせアプローチ

前述した3つのアプローチを併用し、作業効率と分析精度を両立させることを目的とする手法。たとえば、価値の高い(もしくはリスクが高い)資産に対して「詳細リスク分析」を採用し、それ以外の資産に対しては「ベースラインアプローチ」を採用するといったように、リスクや事業の要求事項に基づいて採用する手法を柔軟に変える。この手法は工数を抑えつつ強固な管理体制を築けるので、最も一般的な手法とされている。

詳細リスク分析における事業被害ベースアプローチ

詳細リスク分析には、守るべき資産に対してどのような脅威が存在するかを洗い出す「脅威ベースアプローチ」と、攻撃が成功してしまった際に事業にどのような影響があるかを起点としてリスクを分析する「事業被害ベースアプローチ」がある。

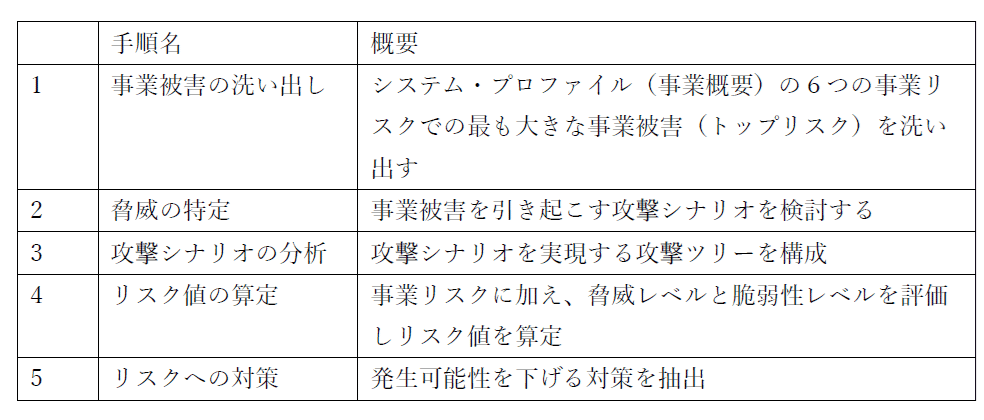

事業被害ベースアプローチは、図表1のように5つの手順で構成される。

最終的な判定をする際は、抽出された対策がベースラインアプローチで定義された管理策に含まれているかを確認する。既存の管理策でカバーできない特有のリスクに対しては、個別のセキュリティ要件として新たに追加する。

本稿で扱うフレームワークであるMITRE ATT&CKは、この構成のうち「脅威の特定」および「攻撃シナリオの分析」において知見を提供する。

MITRE ATT&CKとは

MITRE ATT&CK(Adversarial Tactics, Techniques, and Common Knowledge)は、実際に用いるサイバー攻撃の戦術や技術を体系的に分類・整理したナレッジベースおよびフレームワークである。

このフレームワークは、非営利研究機関であるMITRE社によって開発・提供されている。MITRE社は、脆弱性識別子であるCVE(Common Vulnerabilities and Exposures)の採番機関としても知られ、サイバーセキュリティの標準化で中核的な役割を担っている。

MITRE ATT&CKの主な目的は攻撃者の行動を詳細に把握することにより、防御側による効果的な対抗策の策定を支援することである。

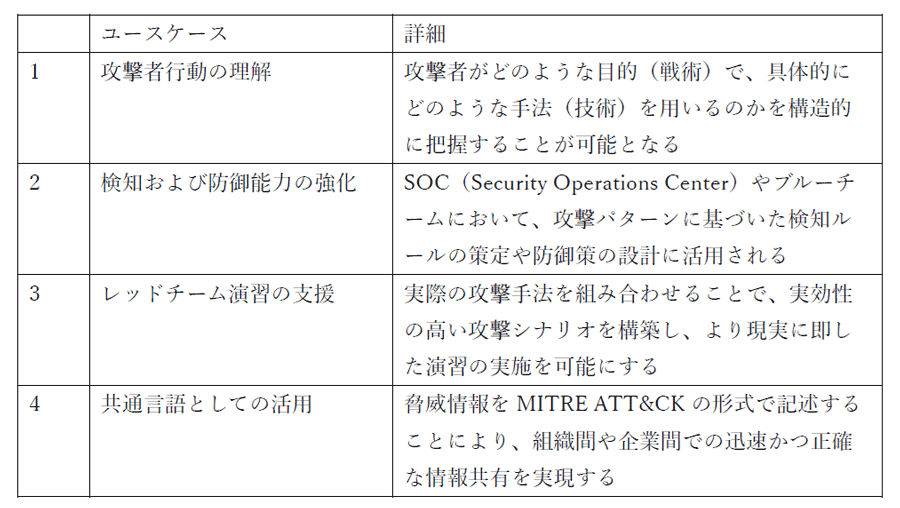

MITRE ATT&CKのユースケースは、図表2にある4点に集約される。

MITRE ATT&CKの構成

MITRE ATT&CKには、対象とする環境に応じて「Enterprise」「Mobile」「ICS(産業用制御システム)」が存在するが、本稿では最も代表的なEnterpriseを対象とする。

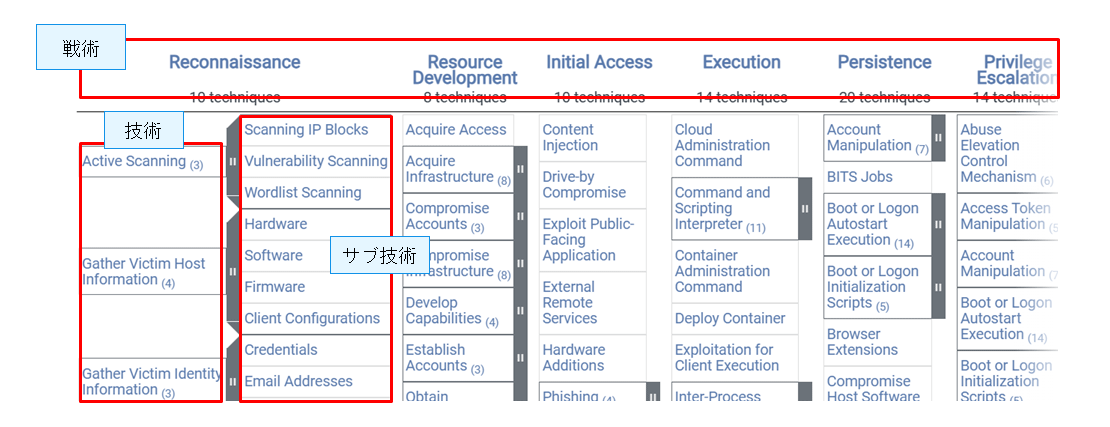

MITRE ATT&CKは、攻撃のフェーズを示す「戦術(Tactics)」と、その戦術を実現するための具体的な手段である「技術(Techniques)」、技術の詳細な分類である「サブ技術(Sub-Techniques)」で構成される(図表3)。

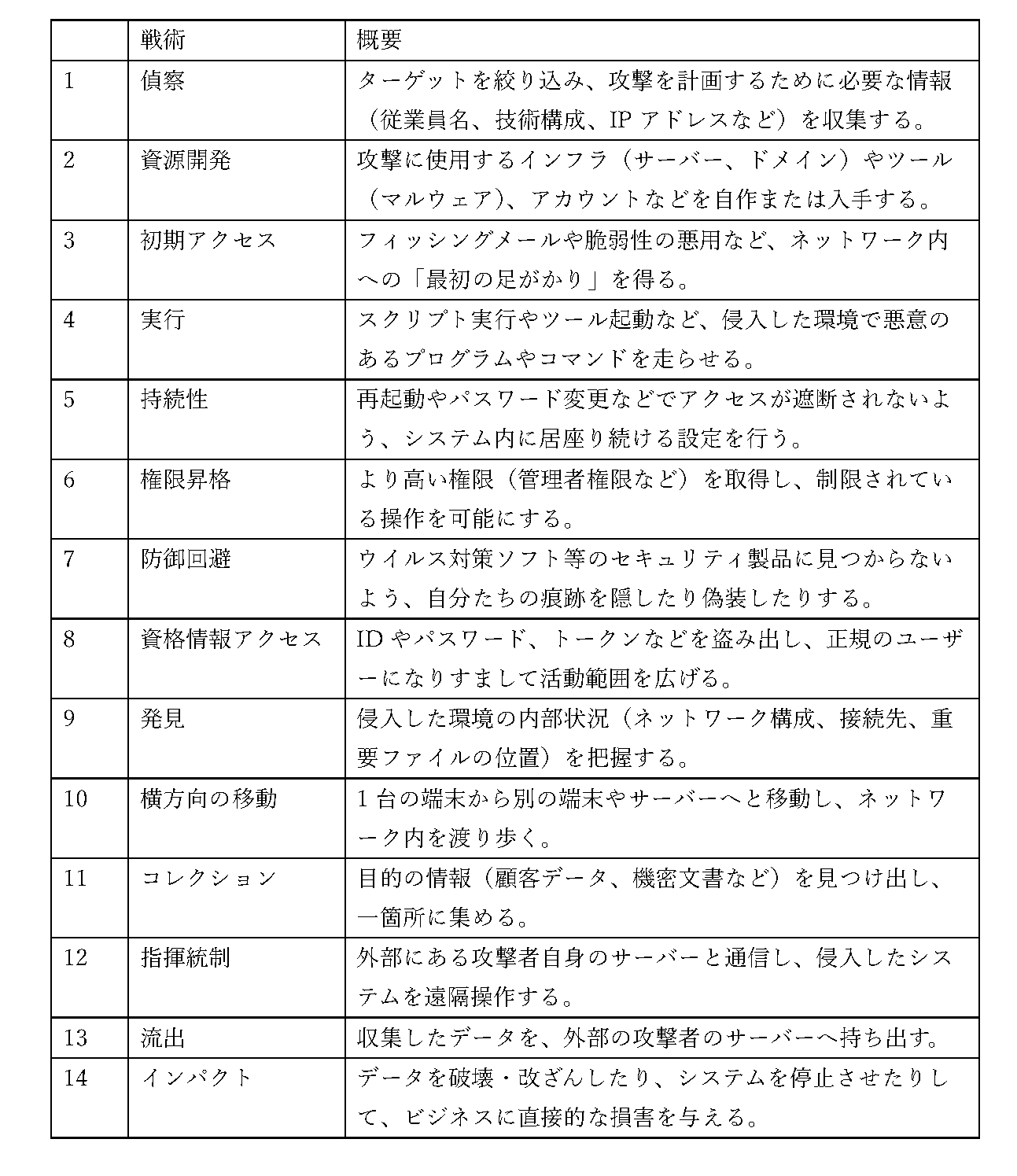

戦術とは、攻撃者がその行動を通じて達成しようとする目的を指す。現在Enterprise版では14の戦術が定義されており、これらは攻撃の段階に沿って整理されている(図表4)。

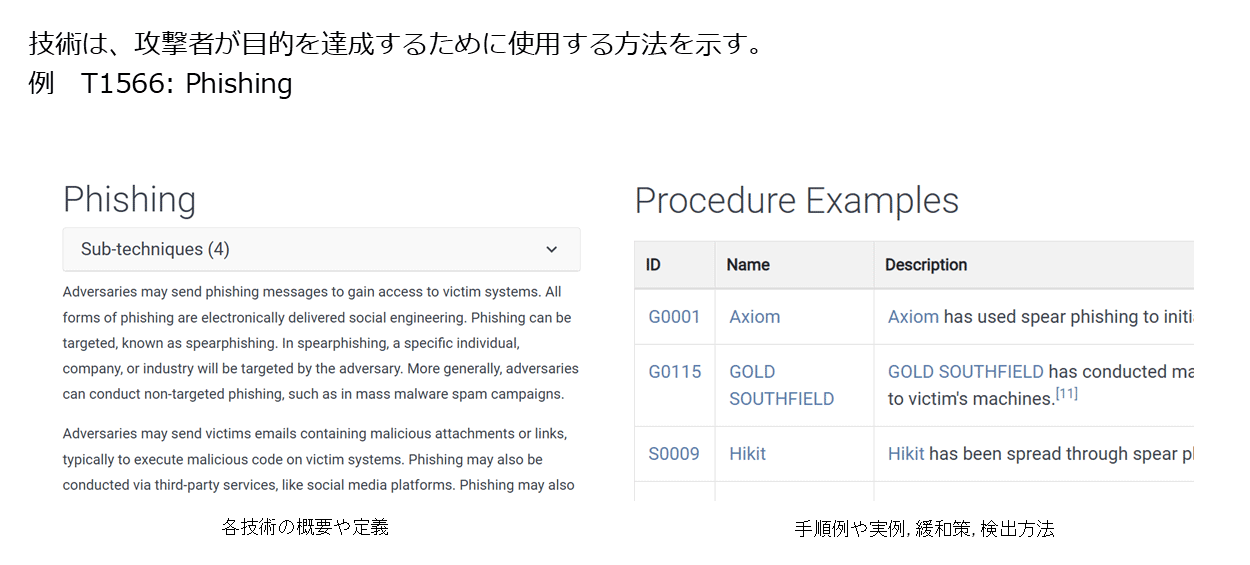

技術とは、前述した戦術を実現するための具体的な手段を指す。たとえば、Initial Accessという目的を達成するためにPhishingという技術を用いる。また、技術という大きな枠組みの中にある具体的なバリエーションを定義したものがサブ技術である(図表5)。

MITRE ATT&CKの各ページには、技術の定義や手順例だけでなく、緩和策や検出方法に関する知見も集約されており、リスク分析から対策の実装までを一貫して支援する構成となっている。

MITRE ATT&CKの導入方法

MITRE ATT&CKの導入を検討する組織に対し、MITRE社は公式ガイドライン「Getting Started with ATT&CK」(The MITRE Corporation、2019年10月発行)。

これには組織が保有するリソースやサイバーセキュリティ対策の成熟度に応じて、「脅威インテリジェンス」「検知と分析」「敵対者エミュレーションとレッドチーミング」「評価とエンジニアリング」の4つの主要な用途における活用法が示されている。

組織がMITRE ATT&CKを導入する際は、組織のリソースや経験レベルに合わせた段階的なアプローチが推奨される。

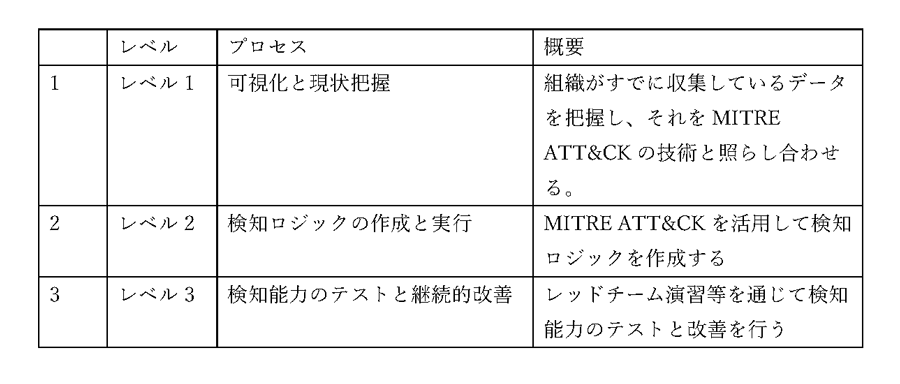

段階的なアプローチは、以下の3段階に定義されている。

レベル1(導入期あるいは限定的なリソース)

レベル2(運用期あるいは中堅チーム)

レベル3(高度化期あるいは専門チーム)」

この段階的なアプローチにより、組織は自らの現状に適した領域から柔軟にMITRE ATT&CKを統合することが可能となる。

「検知と分析」領域における導入プロセス

以下に、多くの組織にとって導入の起点となる「検知と分析」領域における段階的な導入プロセスについて記述する。組織の成熟度に合わせた段階的な導入プロセスを経て、適応力のある検知体制を構築できる。図表6にプロセスを記載する。

「検知と分析」領域において、組織の現状に応じた段階的なプロセスを実施することで、組織は変化し続ける脅威に対し適応力のある体制を確立できるようになる。

レベル1における具体的実践(データソースの活用)

導入の初期段階で最も重要なのが、検知の裏付けとなる「データソース」の特定である。MITRE ATT&CKのナレッジベースには、各攻撃手法を検知するために必要なログや情報の種類が定義されている。

組織は、自らが保有する認証ログ、プロセス監視ログ、ネットワークトラフィック等のデータソースをMITRE ATT&CKの定義と突き合わせることで、効果的な検知体制の基盤を構築できる。

具体的には、収集したログをSIEM(Security Information and Event Management)等の分析基盤に集約し、相関分析を行う。

近年、多くのSIEM製品は検知したアラートをMITRE ATT&CKの戦術や技術に自動的にマッピングする機能を備えている。これにより、運用者は検知された脅威が攻撃プロセスのどの段階に該当するかを即座に判断でき、インシデント対応の迅速化と精度向上に寄与している。このようなデータソースに基づく可視化の実現が、レベル1の主要な到達目標となる。

著者

近藤 夏海氏

日本アイ・ビー・エム システムズ・エンジニアリング株式会社

Security Solution

ITスペシャリスト

2023年に日本アイ・ビー・エム システムズ・エンジニアリングへ入社。クラウドおよびセキュリティ領域を中心に、SASE、ID管理、AI・次世代セキュリティ技術の検証・設計支援に従事。

著者

伊藤 哲也氏

日本アイ・ビー・エム システムズ・エンジニアリング株式会社

Security Solution

ITスペシャリスト

2008年に日本アイ・ビー・エム システムズ・エンジニアリングへ入社。セキュリティスペシャリストとして金融等のユーザーの技術支援に従事。2015年からはSIEM、認証認可やデータベースセキュリティといった分野に関する技術支援を行っている。

[i Magazine・IS magazine]