text:奥田 章 日本IBM

バックアップ・データは保護の対象か?

本サイトのストレージ関連記事では、過去2回にわたって情報インフラにおけるセキュリティ対策について紹介してきた。1つはストレージ管理者による内部犯行の防御策、もう1つはランサムウェアなどのサイバー攻撃に対するデータ保護や迅速な復旧機能を提供するIBM FlashSystemの「セーフガード・コピー(Safeguarded Copy)」である。今回も情報インフラのセキュリティ対策について紹介させていただこうと思う。なぜなら、日本国内においても多くの被害が出てきており、もう他人事では済ませられないからである。多くの企業が甚大な被害にあい多大な損失を被っている。

今回はバックアップ・データのランサムウェア対策について考えてみよう。バックアップは新しいシステム構築をする際にも意外と検討がおろそかになりがちだ。しかし、システム障害などで本番データの消失を経験した方々にとっては、バックアップがあることの安心感を十分に理解できるだろう。そんなバックアップ・データに関して、ランサムウェア対策は必要ないだろうか。もちろん不要ということはなく、むしろ最も重厚な対策が必要な最後の砦であると筆者は考えている。

サイバー攻撃は未然に防げるのであればそれに越したことはないが、どのような対策もくぐり抜けられてしまう可能性がある。攻撃を受けた際、その復旧の最後の拠り所となるのがバックアップ・データなのである。

昨今、運用の容易性からHDDなどに代表されるローカル・ストレージや、NASに代表されるネットワーク接続のストレージにバックアップを取る形態が増えている。ストレージ装置の瞬時コピー機能など容易にデータが複製できるようになったことが1つの要因だろう。

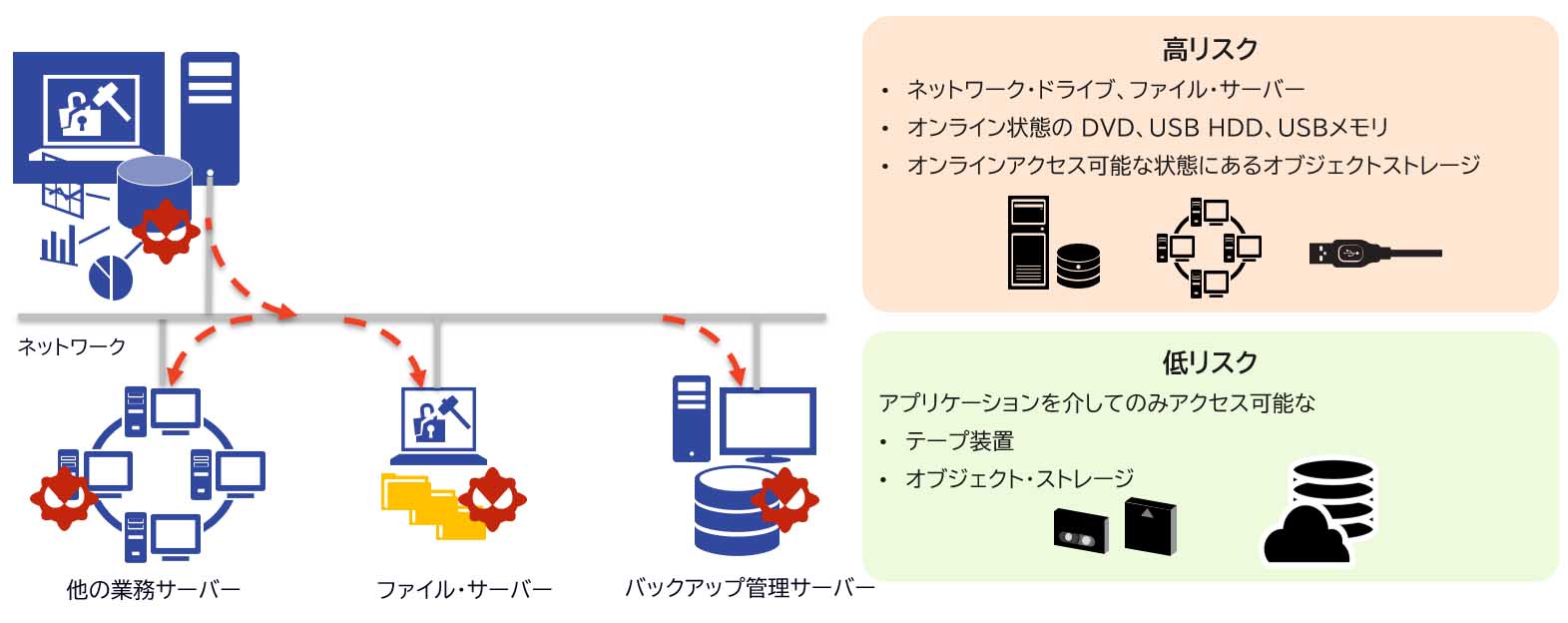

ここで、ランサムウェアによる攻撃を受けた場合を想定してみよう。バックアップ・データはどうなるだろうか。ネットワークを介して接続された業務サーバー、NAS装置などのファイルサーバー、バックアップ管理サーバーなどもランサムウェアに感染するリスクがあり、せっかくのバックアップ・データも復旧に使用できなくなる可能性を否定できない。バックアップをまったく取っていない企業システムはほぼ皆無だろうが、ランサムウェア対策という観点で、バックアップ・データの保管先を再点検すべきである。

バックアップ・データの安全な保管先

バックアップ・データの保管先として適切なメディアは何だろうか。完璧を求めるのは困難だが、できる限りリスクが低いメディアにバックアップ・データを保管したい。サーバーに接続され、ネットワークや専用ケーブルを介して誰でも簡単にアクセスできるメディアではなく、特定のアプリケーションを介してしかアクセスできないメディアならリスクが比較的低いだろう。テープ装置やオブジェクト・ストレージなどがその例である。

距離が離れた環境にコピーしたバックアップ・データはどうだろうか。ストレージ装置のリモート・コピー機能を利用して、災害対策として遠隔に保管するデータは安全だろうか。答えは「ノー」である。ストレージ装置のリモート・コピー機能は、物理レベルでもう一方のストレージ装置にデータを転送する。そのため、ローカル側のストレージ装置のデータがランサムウェアに感染していた場合、感染したデータをそのままバックアップ・データとしてリモートに送ってしまうのである。

それでは、どこにバックアップ・データを保管すべきなのか。キーワードは2つある。

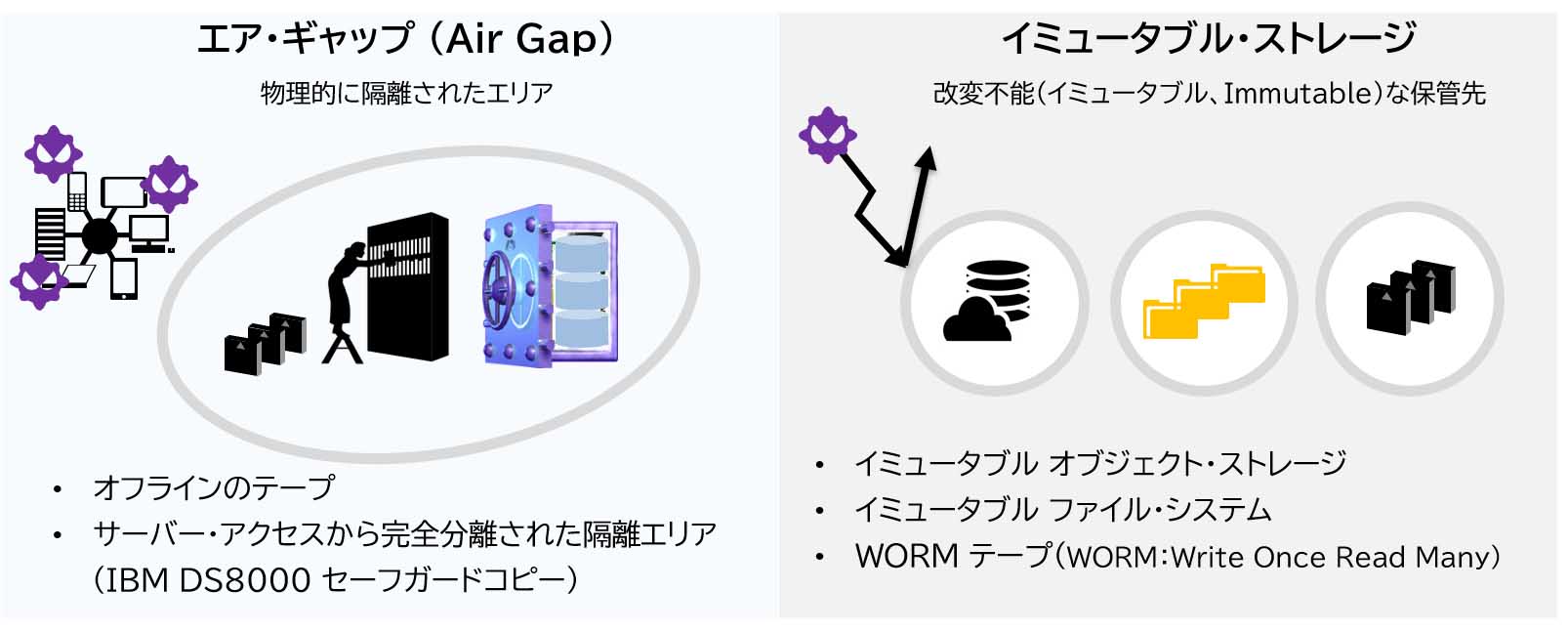

1つは「エア・ギャップ(Air Gap)」だ。これは文字通り空気の溝や隔たりを指す言葉であり、隔離されたエリアを作るための隔壁や堀という意味で使われる。エア・ギャップで守られた代表的なエリアは、オフラインのテープ・メディアである。前述のバックアップ方法が主流となる中、かつてはバックアップ・データを保管するメディアとして主に使われていたテープが再び脚光を浴びている。

もう1つは「イミュータブル(Immutable)」である。イミュータブルには「改変不能な」という意味がある。WORMテープという言葉をご存じだろうか。WORMは「Write Once Read Many」の頭文字をつなげた略語で、一度書き込んだデータは何度でも読めるが、上書きして変更はできないという記録方式である。このイミュータブルなストレージやメディアにバックアップ・データを保管することも、ランサムウエアへの備えとして有効となる。

バックアップ・ソフトウェアによるサイバー攻撃対策

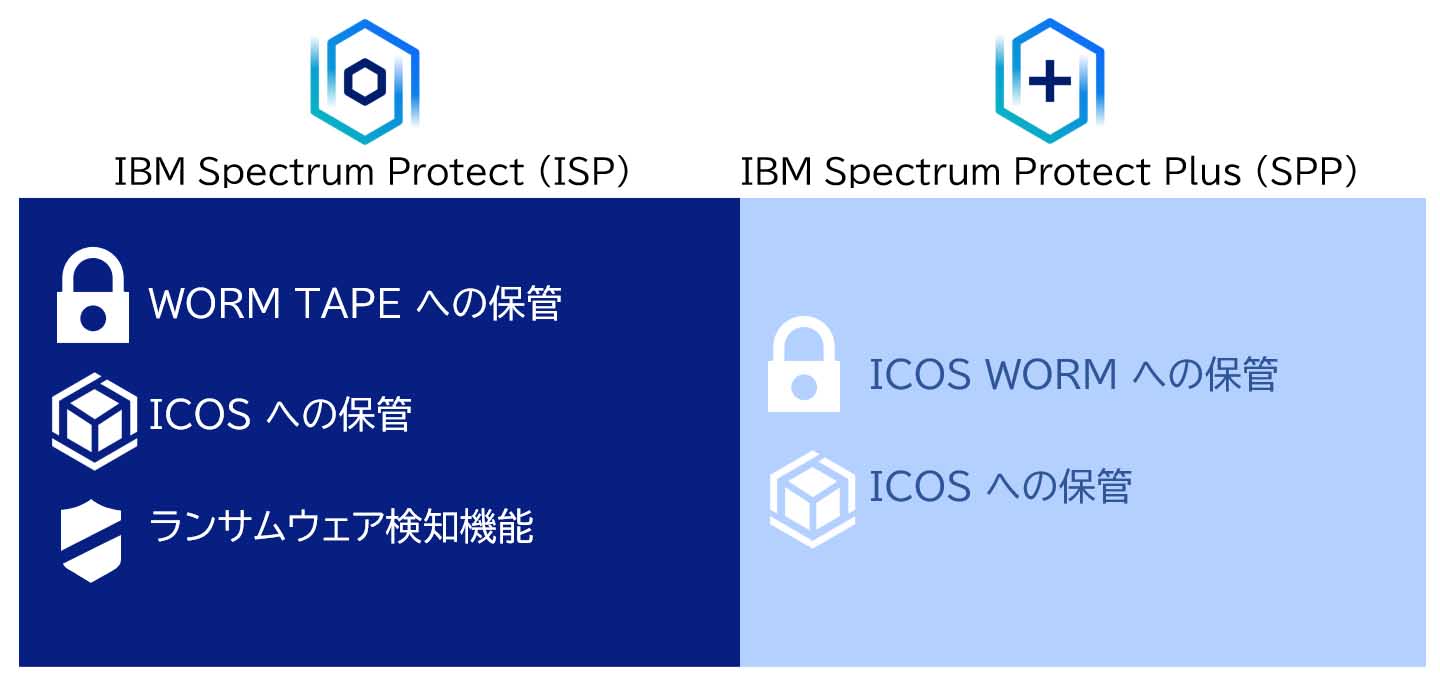

それでは、エア・ギャップやイミュータブルなストレージにデータをバックアップ可能なIBM Spectrum ProtectとIBM Spectrum Protect Plusのサイバー攻撃対策機能を紹介しよう。

IBMのバックアップ・ソリューションであるこの2製品は、バックアップ対象によって使い分けることができる。バックアップ対象が物理環境や仮想環境の場合はIBM Spectrum Protect、仮想環境やコンテナ環境の場合はIBM Spectrum Protect Plusという具合だ。いずれの製品もIBMのオブジェクト・ストレージであるICOS(IBM Cloud Object Storage)への連携機能を備えている。IBM Spectrum Protect PlusはさらにICOSとの連携でイミュータブル・モードでのバックアップ・データの保管、つまりICOS WORMへも保管可能である。

一方、IBM Spectrum Protectはテープ装置との連携によりバックアップ・データをテープ・メディアに保管し、オフラインでの保管によってエア・ギャップを確保できる。さらにWORMテープの利用により、イミュータブルなメディアにバックアップ・データを保管することも可能である。

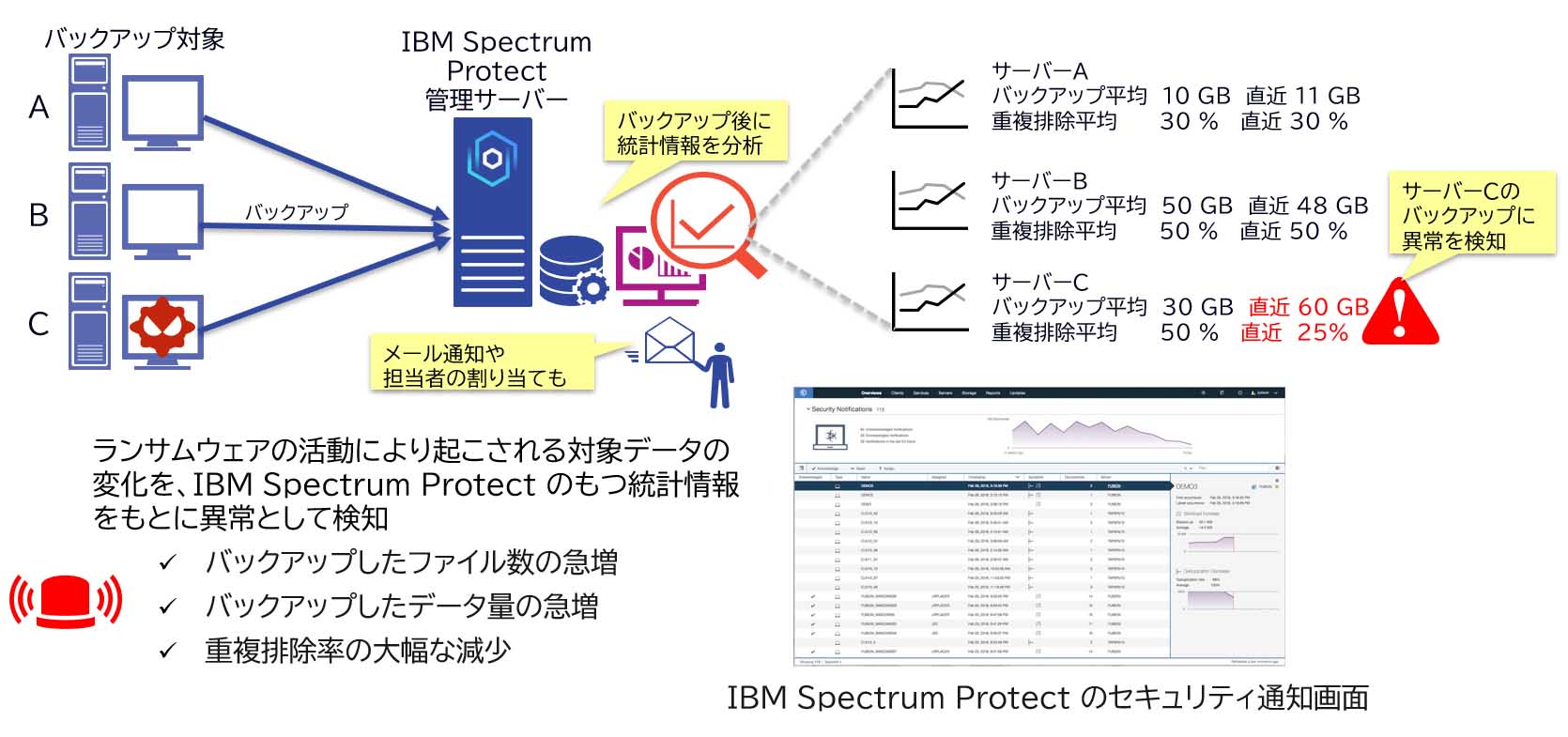

またIBM Spectrum Protectは、ランサムウェア検知機能も提供している。この機能によってランサムウェア自体の検知や侵入検知ができるわけではないが、日々のバックアップ運用状況をDb2に保管し分析することで、異常を察知し警告を発することができる。

たとえば、データの重複削減が急に効かなくなったなど、ふだんと異なるバックアップ運用があった場合、ユーザーへの通知が可能である。つまりランサムウェアへの感染によってデータが暗号化され、結果的に重複削減が効かなくなったと考えられるからである。もちろん、業務上必要な更新があった場合にも同様の現象を検知するかも知れないが、ランサムウェアは常に警戒しておく必要があるので、いつもと違う兆候が起きた場合、まずは事象を検知し、内容を確認できる体制が必要となる。ランサムウェアに感染したら損害は甚大になるので、それくらいの警戒は当然といえる心構えである。

求められる対策レベルはどう決める?

正直、筆者も明確な基準となる解答を持ち合わせていない。

ランサムウェアに対する感染対策はどこまで必要だろうか。残念ながら筆者は、基準となる明確な解答を持ち合わせていない。データの重要性や感染時の影響度などは、システムによってさまざまだからだ。しかしすべてのシステムに、可能な限り、ランサムウェアへの対策を施すことは重要である。

ランサムウェア対策の選択肢はいくつか存在する。バックアップの取得頻度、取得のタイミング、目標復旧時間(RTO)など検討すべき項目はたくさんある。目標復旧時間の優先順位を上げると、テープにバックアップしたデータを使ってリカバリーするのは少々時間がかかってしまう。この場合は、IBM DS8000やIBM FlashSystemのセーフガード・コピーが有効になる。

セーフガード・コピーは、ストレージ装置上でエア・ギャップによって守られたエリアを確保し、そこにデータを保管するソューションである。データ保管の頻度も、バックアップ・ソフトウェアよりも多くできる。またセーフガード・コピーは差分イメージでデータを保管するため、1ボリューム1世代ならば、それほど大きな容量を必要としない。

しかし、ランサムウェア対策を手厚くしようとする場合、多数のボリュームを多数の世代(たとえば100世代)で保管したくなる。また、何かあった場合のリカバリー用ボリュームの容量も確保しておくことが必要だ。その結果、容量の確保という観点で資源をある程度準備する必要が出てくる。フラッシュ・ドライブの値段もそこそこ安価になったとは言え、容量確保のためにはある程度コストがかかることは覚悟すべきだろう。

バックアップ・ソフトウェアを利用し、WORMやイミュータブルなテープ装置、ICOSに代表されるオブジェクト・ストレージにバックアップを取得するほうがコスト的には安価になる可能性があり、結果的に多くのバックアップ世代を取得することも可能である。

しかし、バックアップ・ソフトウェアを使った対策では、取得頻度と復旧時間で考慮が必要である。通常、バックアップの取得作業は1日1回程度であり、テープやオブジェクト・ストレージからのリストアには長い時間が必要になるからだ。

ここで、セーフガード・コピーのような機能を使った対策と、テープなどへのバックアップのどちらを選べばよいのか、という疑問を抱く方もおられるだろう。それぞれに特徴があるからだ。私が「どちらを選ぶとよいか」と尋ねられたなら、迷わずに「両方を準備したほうがよい」と応える。その理由は、この2つの方法はまったく異なるやり方でバックアップ・データを保管するため、万一想定していなかった事態が起きたとしても、相互に補完し合うことができるからである。ランサムウェアに感染した場合、バックアップ・データだけがリカバリーを実現するための唯一の拠り所になる。そのことを踏まえて、データ・バックアップを手厚くすることを検討していただきたく思う。

先日、政府は情報通信や電力など14分野の重要インフラ事業者にサイバー攻撃への備えを義務づける、という発表を行った。この発表によって、ランサムウェア対策の必要性を強く意識した方も多いのではないだろうか。今やあらゆる企業がランサムウェアの攻撃対象になっている。システムに携わるすべての人が真剣に取り組むべき時期にきているということである。

数回にわたり、情報インフラのセキュリティ対策について紹介してきた。読者の方々の検討の一助となれば幸いである。

◎関連記事

・「セーフガード・コピー」が中・小型のフラッシュストレージに登場 ~ランサムウェア対策の切り札となるデータ保護機能

・ストレージ管理者が内部犯行に及んだとしたら・・・・・ ~情報漏洩・重要データ破壊のインパクトとゼロトラスト対策

・ハイブリッド・マルチクラウドはデータを中心に考える ~IBMのSDS製品を利用した適材適所のデータ管理

・IBM Spectrum Copy Data Managementによる複雑・多様化するコピー管理の解決策

著者|

奥田 章氏

日本アイ・ビー・エム株式会社

テクノロジー事業本部

ストレージ・テクニカル・セールス

コンサルティング・テクニカル・スペシャリスト

1999年、日本IBM入社。ストレージ製品やバックアップ・システムを中心とした導入サービスを担当した後、18年間ストレージ製品のプリセールスに従事している。

[i Magazine・IS magazine]