日本キャンパックは昨年から今年にかけて、標的型攻撃やマルウェア攻撃などに対するサイバーセキュリティ対策を相次いで実施した。従来から入念なセキュリティ対策を講じていたが、社員のPC1台がランサムウェアに感染したことをきっかけに、対策の実施を前倒しで進めたものだ。今、執拗に襲いかかる高度で悪質なセキュリティ攻撃への対処法として参考になる対策である。

転機となった

トレーサビリティ・システム

日本キャンパックは、飲料メーカーからの依頼を受けて、コーヒー・果汁・お茶などの各種飲料の原材料の調達から商品開発、生産(調合・充填)、包装、物流までを一貫して行う国内トップクラスのコントラクトパッカー(受託充填企業)である。

豊かな自然と水に恵まれた群馬県内の4つの工場に、毎分1200本という国内最速のペットボトル用生産ラインを含めてさまざまな種類の缶・ペットボトルに対応する生産ラインを10ラインもち、年間約1億3000万ケースという生産数を誇る。

同社は1973年に、食品容器メーカーの北海製缶と段ボールメーカーのトーモクの関連会社として設立された(現在はホッカンホールディングスの傘下)。設立当初は北海製缶のメインフレームを利用して業務システムを運用していたが、1990年代にIBM i(当時、AS/400)を導入して以降は、同サーバー上で販売・生産・原価・総務・経理などの基幹システムを構築・運用してきた。

その同社にとって大きな転機となり、品質とスピードに優れるトップ・コントラクトパッカーへの変身のきっかけとなったのは、1998年に起きたある生産品の自主回収であった。当時は生産から販売まで詳細に追跡する仕組みがなく、販売店をしらみつぶしに1軒ずつ回り、出荷した全量を回収した。

「システム部員も総出で回収作業にあたりましたが、このときの深い反省と教訓がバネとなり、当社は品質管理の徹底と製品トレーサビリティ・システムの構築へ向けて大きく動き出しました」と、執行役員の日原久光氏(TPS情報システム部長)は振り返る。

日原 久光 氏

執行役員

TPS情報システム部長

手探りでトレーサビリティ構築、

特許も取得

構築したのは2002年に完成した「PSPシステム」である。生産計画と、バーコード管理による原材料調達から生産、在庫、物流までをカバーする製品トレーサビリティを柱としたシステムである。これによって、受注の変動への柔軟な対応が可能になるとともに、個々の商品がいつ生産され、どのような経路と日時を経て店舗へ配送されたかのトラッキングと、店舗にある商品の識別番号から記録をたどって生産日や原材料まで遡るトレースバックも可能になった。生産計画の組み直しでは、従来手作業で3日かかっていたのが、システム化により1分で終了するようになった。

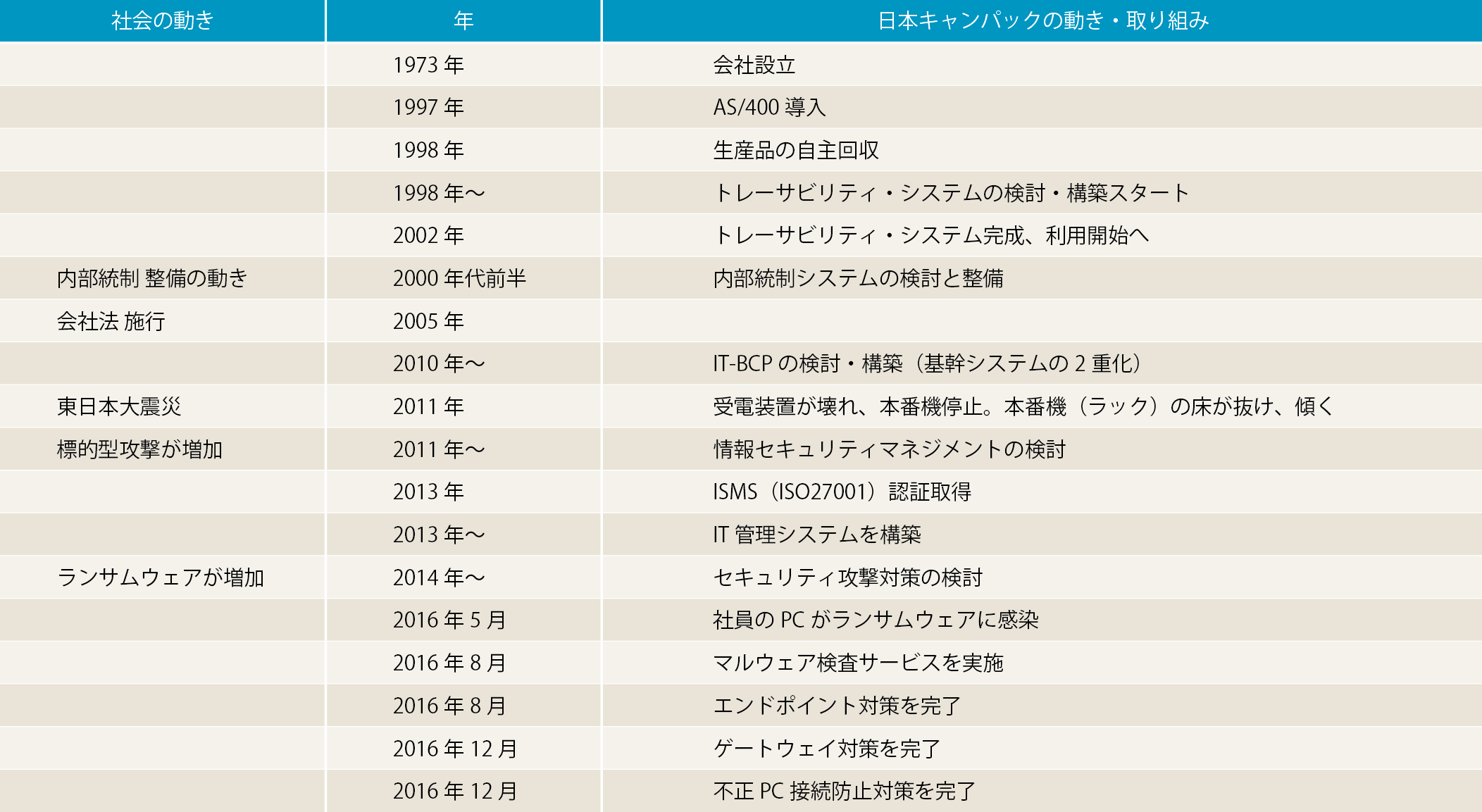

「当時はトレーサビリティという言葉も一般的でなく、手探りで1つ1つ課題を解決しながらシステムを開発しました。導入後も、お客様への生産計画情報やトレース情報の公開などを含めてさまざまな拡張を継続し、現在は基幹システムの中核に成長しています」(日原氏)。なお、同社ではPSPシステムの開発過程で創案したトレーサビリティの仕組みで2つの特許を取得済みである(特許名「トレーサビリティ・システム」「受託充填生産における製造工程と物流工程との統合トレーサビリティ・システム」)。PSPシステムがいかにパイオニア的な取り組みだったかがうかがえるだろう(図表1)。

【図表1】日本キャンパックの内部統制・BCP・セキュリティ対策の歩み

事業継続のためにサイバー対策は

避けられない

PSPシステムは、同社が最近実施したサイバーセキュリティ対策とも大いに関連している。これについて日原氏は、「生産計画やトレーサビリティの大本となるデータがサイバー攻撃によって改竄または破壊されたら、トレース情報の完全性や正確性が担保できなくなります。サイバーセキュリティ対策は、商品の安全性・品質保証と事業継続のために避けて通れない取り組みと考えています」と話す。

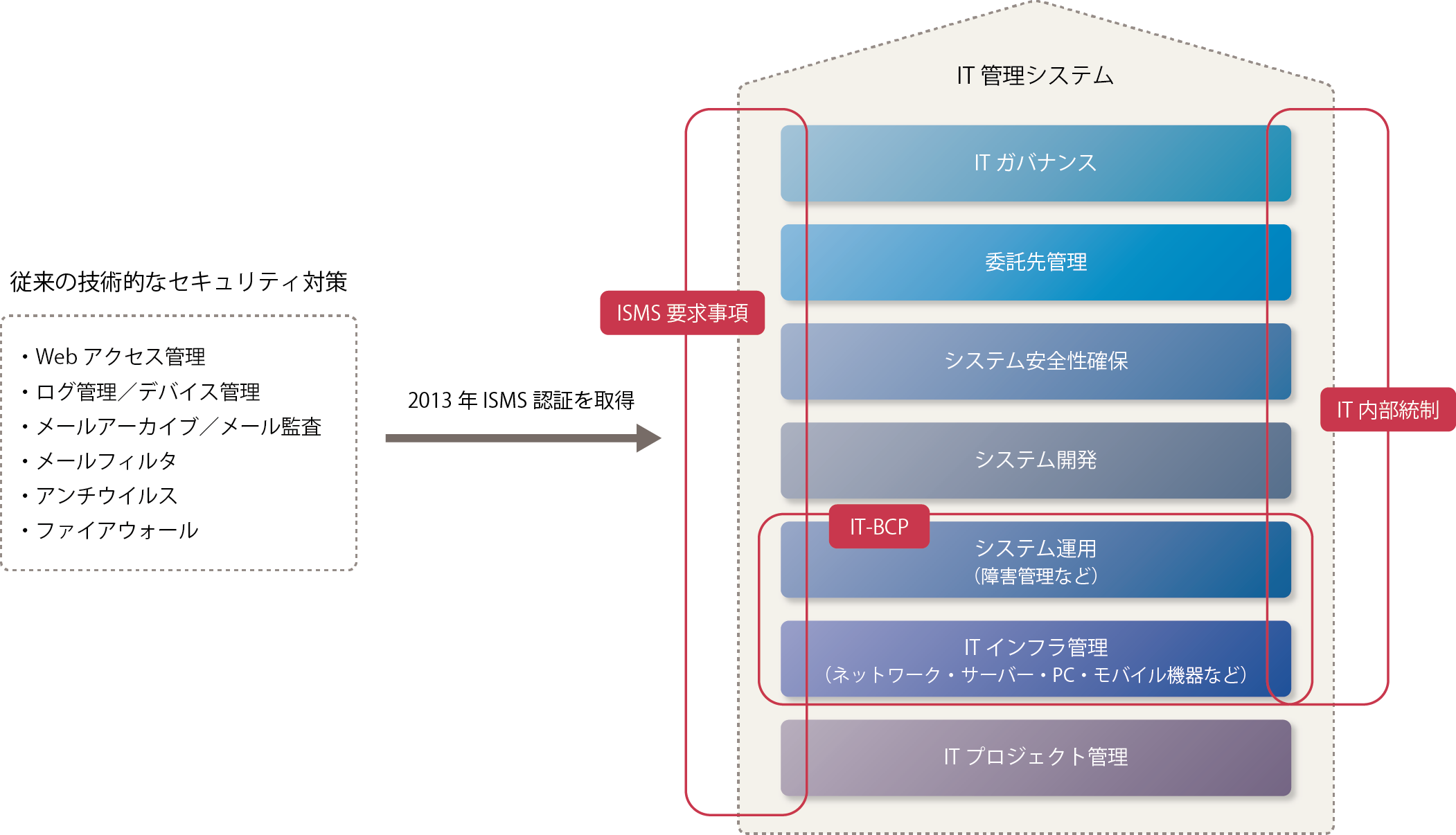

その事業継続性の強化のために、同社ではこれまでにも数々の取り組みを行ってきた。まず2000年代に内部統制システムを整備し、2010年からはシステムの災害・障害対策を実施。このIT-BCPでは、HAツールの導入による基幹システム(IBM i)の2重化とIA系の各種分散サーバーへのVMwareの導入による2重化を実現している。そして2013年には情報セキュリティマネジメント規準のISMS認証を取得し、さらにそのISMSと従来からの内部統制とIT-BCPとを統合して、総合的な「IT管理システム」を完成させた(図表2)。

【図表2】IT内部統制・IT-BCP・ISMSを統合してIT管理システムを構築

社員PCのランサムウェア感染に

強い危機感

こうしたなか、世の中ではランサムウェアや標的型攻撃による被害が急増し、大きな関心の的となっていた。2015年には日本年金機構が標的型攻撃の被害にあい、個人情報約125万件が流出するという事件も起きた。同社でも2014年からサイバー攻撃対策の検討をスタートさせたが、このときの狙いをTPS情報システム部の中村幸央 部付部長は次のように語る。

「当社ではこれまでにも事業継続の考えに基づき、ファイアウォールやアンチウイルス、メールフィルタ、Webアクセス管理、ログ/デバイス管理など数々のセキュリティ対策を実施してきています。しかしこれらはセキュリティベンダーが確認済みの既知の脅威に対する対策であり、標的型攻撃やランサムウェアなどの未知の新たな脅威への対策としては十分とは言えません。そこで、どのような脅威が存在するのか、それへの対策となるツールやサービスにはどのようなものがあるかの調査を、2014年から本格的に開始しました」

中村 幸央 氏

TPS情報システム部

部付部長

そして2016年度中の導入を目指して計画立案を進めているさなかに、営業担当者のPC 1台がランサムウェアに感染し、共有データが暗号化されて利用できなくなるという事態が起きた。

「しっかりと対策を打ってきたが、想定外に感染し衝撃を受けた」と、中村氏はそのときを振り返る。

暗号化されたデータは偶然にも取締役が必要としていたものだったので、経営層もマルウェアの脅威と被害の深刻さをすぐに認識し、当初の計画を前倒しして急ぎ導入を進めることになった。

エンドポイント、ゲートウェイ、

ログ分析の各対策を急ぎ実施

同社が構想したマルウェア対策のポイントは、エンドポイント対策、ゲートウェイ対策、デジタルフォレンジックという3方向からの多層防御である。

エンドポイント対策については、「マルウェアは最終的に端末に届いてしまうので、その観点から早期に実施すべき対策と判断し、さらにゲートウェイと比べてコストパフォーマンスが高いので、最初に取り組むことにしました」と、中村氏。そしてツールにはFFRI社の「FFRI yarai」を選択した。なお、FFRI yaraiを含め今回の一連のツールの導入には、同社のシステム構築・運用を長年にわたり支援してきたJBCCが推薦と助言を行っている。

FFRI yaraiは、各端末にインストールするタイプのサンドボックス型の製品である。シグネチャなどのパターンマッチングに依存しない「振る舞い検知」に特徴があり、未知の脅威を防御できる。

ゲートウェイ対策としては、パロアルトネットワークスの次世代ファイアウォール「PAシリーズ」を採用した。PAシリーズは従来型のファイアウォールと異なり、80番ポートを通るすべてのアプリケーションを識別し、個々に遮断や制限、許可などのきめ細かいコントロールが可能である。たとえば特定の部門だけにFacebookの閲覧を許可したり、特定のアプリケーションやSNSの利用を遮断できる。中村氏は「そうした多様な制御機能に加えて、多数のログをもとにグラフィカルなレポート分析が行える点も高く評価しました」と、選定の理由を語る。

ゲートウェイ対策としてはさらにもう1つ、不正な端末の社内ネットワークへの接続を防止するソフトクリエイトの「L2blocker」も採用した。Windows PCだけでなく、Mac、Linux、UNIXやiPhone・Androidなどのスマートデバイスにも対応し、不正接続を遮断できる。

同社は現在、デジタルフォレンジック用ツールとしてログ分析が行える「Splunk」を調査中である。「いろいろなセキュリティ機器やネットワーク機器からログを収集し、その相関分析によって未知の脅威を特定したり、インシデント発生時の調査にも使えるのではないかと思います。将来はログ分析をベースにIT機器の異常監視を行い、障害の予兆検知まで実現したいと考えています」(中村氏)

導入後にマルウェアを検知し

多層防御の効果を証明

マルウェア対策の各ツールは、2016年8月から12月へかけて順次導入された。その利用開始から約6カ月。この間、FFRI yaraiとPAシリーズがマルウェア攻撃を検知し、導入効果がさっそく証明された。

「当社はお客様よりお預かりしている商品情報やトレーサビリティ情報を守るため、サイバー攻撃からの安全を最優先の経営課題と捉えています。これまでに実施した対策は、当社の業態からすれば妥当なレベルに達しているのではないかとも考えています。しかし、セキュリティ対策のゴールをどこに設定するかはつねに難しい判断です。とはいえ、脅威は不断に続いており、終わることのない戦いです。その一方、サイバー脅威はシステム資産を自社で保有しているからこそ生じているとも考え、システム運用を外部やクラウドへ委託・移管することも念頭に置いて、調査・研究も進めています」と、日原氏は語る(図表3)。

【図表3】標的型攻撃・マルウェア対策の導入ステップとツール

・・・・・・・・

COMPANY PROFILE

株式会社日本キャンパック

本社:東京都千代田区

設立:1973年

資本金:4億1100万円

売上高:1000億2263万円(2014年度)

従業員数:463名(2015年3月)

事業内容:清涼飲料・酒類、その他各種飲料、乳製品・菓子類、レトルト食品などの受託製造および販売など

http://www.nihoncanpack.jp/

・・・・・・・・

IS magazine No.16(2017年7月)掲載