ガートナージャパンは5月8日、国内企業を対象にした調査結果を基に、ゼロトラストの最新トレンドを発表した。

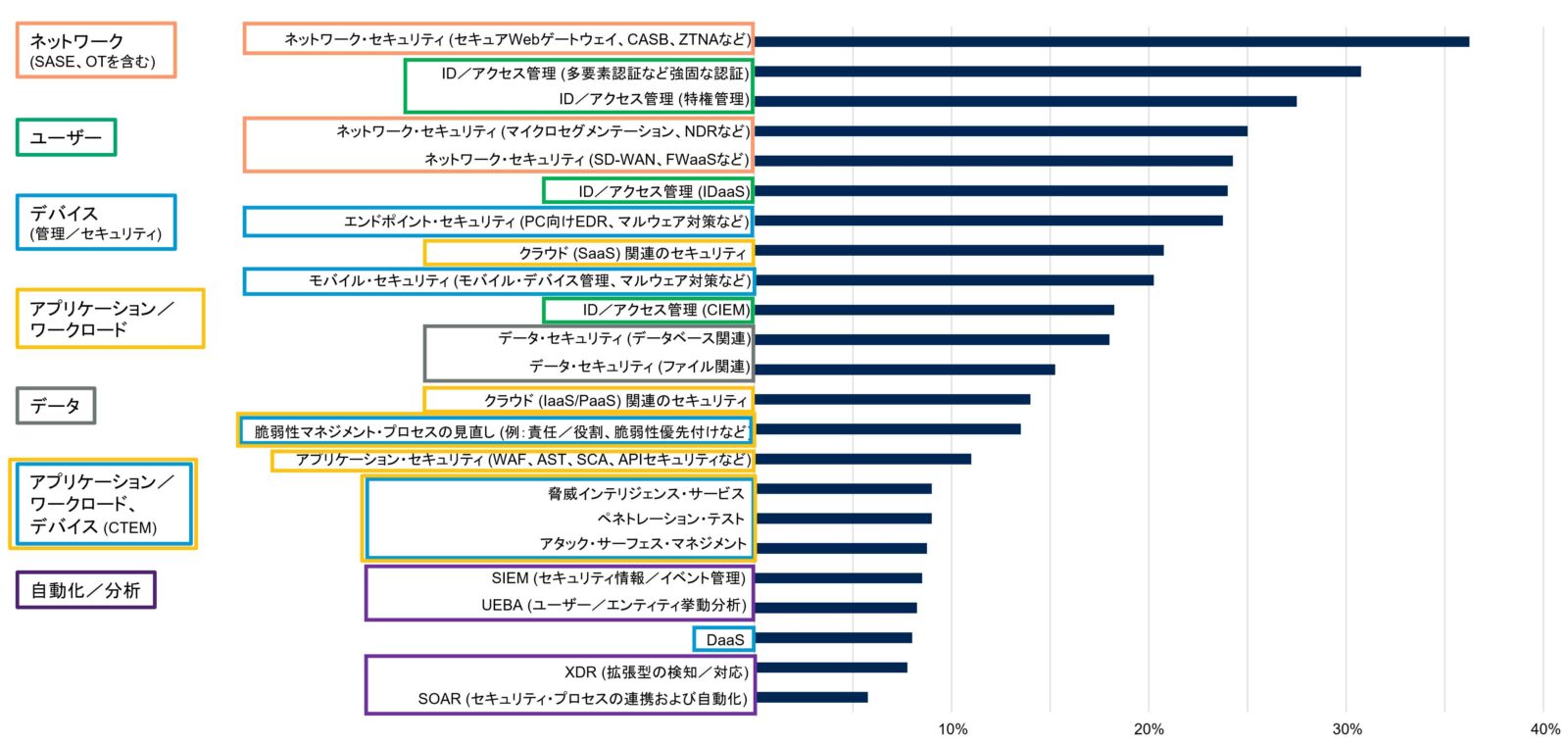

調査は2025年2月に、国内の従業員500人以上の組織を対象に実施されたもので、回答数のトップ3は以下のとおり。

1位 ネットワーク・セキュリティ (セキュアWebゲートウェイ、CASB、ZTNAなど)

2位 ID/アクセス管理 (多要素認証など強固な認証)

3位 ID/アクセス管理 (特権管理)

そして、「ネットワーク」「ユーザー」「デバイス (管理/セキュリティ)」についての取り組みを強化する企業がある一方、「アプリケーション/ワークロード、デバイス」や「自動化/分析」については後回しにされている傾向があるという。

ガートナージャパンでは、「ゼロトラストの議論は常に変化している。セキュリティ/リスク・マネージャーは、目指すべき姿 (ビジョン) を明確にし、そうした環境変化と自社の取り組みの状況を照らし合わせて、今後のセキュリティ強化に向けた戦略的な取り組みを進めることが重要」と指摘し、注目すべきゼロトラストの最新トレンドとして次を挙げている。

ネットワーク (SASEやOTセキュリティを含む)

SASEを前提としたクラウド中心のネットワークへの移行の取り組みと、オンプレミスで事業部門が利用するシステム (OT/サイバー・フィジカル・システム [CPS] など) のセキュリティ対策への関心が継続している。

SASEに関連するテクノロジーの導入にはエンドポイント対策や認証機能の連携などを伴う移行となるため、インフラやセキュリティの複数組織にまたがるプロジェクトになること、およびベンダーの選定や価格の上昇などの悩みに直面することがチャレンジとして挙げられる。

ユーザー (アイデンティティ/アクセス管理:IAMなど)

この領域では、今後、人間によるユーザーIDのほか、マシンIDの増加についても備えておく必要がある。マシンIDは、IoTのようなデバイスのみに限らず、現在、企業の関心が高くなってきているAIエージェントやエージェント型AIのような「プログラム」によるITリソースへのアクセスも含まれる。アイデンティティの多様化に合わせ、アイデンティティ管理とその運用、そしてモニタリングについても、多様化するユースケースごとに実施していくことが求められるようになる。

デバイス (管理/セキュリティ)

PCをはじめとしたデバイス/エンドポイント領域では、VDI/DaaSなど、いわゆるシン・クライアントの環境から、ファットPCへ戻す動きが加速しエンドポイント環境におけるセキュリティ対策に注目が集まっている。

デバイス環境そのものに頼ったセキュリティ対策から、クラウドやネットワークも含めた「統合的なゼロトラスト環境」を目指す企業が増えている。どこからでもアクセスできるクラウド・サービスの利用拡大を背景に、親和性の高いモバイル・デバイスの価値を再考する動きも見られる。エンタープライズ・モビリティ管理 (EMM)/ユニファイド・エンドポイント管理 (UEM) といった管理ツールを含め、モバイル・デバイスに対する管理やセキュリティの見直しが進んでいる。

アプリケーション/ワークロード

昨今の規制やガイドの影響を受け、国内の金融サービス業、製造業等の企業からアプリケーション・セキュリティ (企画、設計、開発、テスト、運用など、ソフトウェア開発ライフサイクル [SDLC] ベース) に関して寄せられる問い合わせが、以前よりも増加傾向にある。

SaaSのセキュリティに関しては、SaaSセキュリティのリスク・マネジメント (例:部門からの利用申請に関するもの) は、膨大なチェック作業などの負荷に課題を持つ組織が少なくないため、既存の運用を見直す動きも多くなっている。加えて、生成AIがさまざまなSaaSに組み込まれるようになっていることから、その点を踏まえた議論が増加している。

データ

AIや生成AIなどによってデータの活用が進むにつれ、今、改めてデータ・セキュリティに多くの関心が寄せられている。中でも企業においては、「データの過剰共有」が懸念されているほか、データ・セキュリティに関する従業員の意識やリテラシーの低さも課題となっている。データ利用のための「データ管理」とデータ・セキュリティのための「データ管理」が乖離しないようにするにはどうすればよいか、といった議論が活発になり始めている。

デバイス、アプリケーション/ワークロード (CTEMなど)

攻撃を受ける可能性のある弱点を可視化する、アタック・サーフェス・マネジメントは、日本市場において選択可能なサービスも多く、導入を進める企業も徐々に増加している。しかし、可視化するだけではインシデントの発生を防げず、可視化した後の脆弱性や不備への対応が必要であるため、どこまで対処するのかを判断する、継続的な脅威エクスポージャ管理プログラム (CTEM) の導入が重要になっている。

自動化/分析

AIを悪用した攻撃など脅威がより高度化し複雑化する現在、対処する側も、防御するためにAIテクノロジーを実装するなどセキュリティ・オペレーションの改善が必要になっている。この領域では、セキュリティ情報/イベント管理 (SIEM)、拡張型の検知/対応 (XDR)、セキュリティ・オーケストレーション/自動化/対応 (SOAR) が挙げられる。日本では多くの企業がこれらの機能を外部のマネージド検知/対応 (MDR) サービスに委託しているが、セキュリティ運用の自動化や分析の実装はSRMリーダーの判断が重要なテーマとなっている。

[i Magazine・IS magazine]